WordPress ist das meistgenutzte Content Management System weltweit. Mit seiner Popularität steigt auch das Interesse von Angreifern, Sicherheitslücken zu finden und auszunutzen. Ein systematisches CVE-Monitoring (Common Vulnerabilities and Exposures) ist daher unverzichtbar für WordPress-Betreiber.

Inhaltsverzeichnis

Was ist CVE-Monitoring?

Warum ist CVE-Monitoring für WordPress wichtig?

Praktische Umsetzung des CVE-Monitorings

Automatisierte Überwachung

Manuelle Kontrollen

Best Practices für effektives CVE-Monitoring

Präventive Maßnahmen

Reaktive Maßnahmen

Tools und Ressourcen

Unsere Empfehlung: WordFence CLI

Fazit und Ausblick

Handlungsempfehlungen

Was ist CVE-Monitoring?

CVE-Monitoring bezeichnet die kontinuierliche Überwachung bekannt gewordener Sicherheitslücken in Software-Systemen. Für WordPress umfasst dies:

- Core-System

- Plugins

- Themes

- Abhängigkeiten (PHP, MySQL etc.)

Warum ist CVE-Monitoring für WordPress wichtig?

Die Bedeutung eines systematischen Sicherheitsmonitorings lässt sich an konkreten Zahlen festmachen. Allein im Jahr 2023 wurden mehrere hundert WordPress-bezogene CVEs gemeldet. Diese hohe Anzahl verdeutlicht die kontinuierliche Bedrohungslage für WordPress-Installationen weltweit. Besonders kleine und mittlere Unternehmen sind häufig Ziel von Angriffen, da diese oftmals nicht über dedizierte IT-Sicherheitsteams verfügen. Die Analyse der gemeldeten Sicherheitslücken zeigt dabei wiederkehrende Muster und Schwachstellen, die sich in drei Hauptkategorien einteilen lassen:

- Zero-Day-Exploits in populären Plugins

- Schwachstellen im Core-System

- Sicherheitslücken in häufig genutzten Themes

Praktische Umsetzung des CVE-Monitorings

Die praktische Implementierung eines effektiven CVE-Monitorings erfordert einen ganzheitlichen Ansatz, der sowohl technische als auch organisatorische Aspekte berücksichtigt. Während viele WordPress-Betreiber sich hauptsächlich auf automatische Updates verlassen, zeigt die Erfahrung, dass dieser Ansatz allein nicht ausreichend ist. Besonders bei geschäftskritischen Installationen ist ein mehrstufiges Sicherheitskonzept unerlässlich, das verschiedene Monitoring-Ebenen kombiniert.

Automatisierte Überwachung

Ein effektives CVE-Monitoring basiert auf mehreren Säulen:

- Nutzung spezialisierter Tools

- WordPress Vulnerability Database

- CVE-Monitoring-Dienste

- Security Scanner

- Implementierung von Benachrichtigungssystemen

- E-Mail-Alerts

- Security-Dashboard

- RSS-Feeds relevanter Sicherheitsquellen

Manuelle Kontrollen

Die menschliche Komponente im Sicherheitsmonitoring bleibt trotz fortschreitender Automatisierung unverzichtbar. Erfahrene Administratoren können Muster erkennen und Zusammenhänge herstellen, die automatisierten Systemen möglicherweise entgehen. Die regelmäßige manuelle Überprüfung kritischer Systemkomponenten bildet daher das Rückgrat eines robusten Sicherheitskonzepts.

Ergänzend zur automatisierten Überwachung sind regelmäßige manuelle Checks wichtig:

- Wöchentliche Überprüfung der installierten Plugin-Versionen

- Monatliche Sicherheitsaudits

- Quartalsweise Überprüfung der Backup-Systeme

Best Practices für effektives CVE-Monitoring

Präventive Maßnahmen

- Dokumentation aller installierten Komponenten

- Regelmäßige Updates aller Systeme

- Minimierung der genutzten Plugins und Themes

Reaktive Maßnahmen

Bei entdeckten Sicherheitslücken ist schnelles Handeln erforderlich:

- Sofortige Bewertung der Bedrohung

- Implementation von Workarounds

- Zeitnahe Durchführung von Updates

Tools und Ressourcen

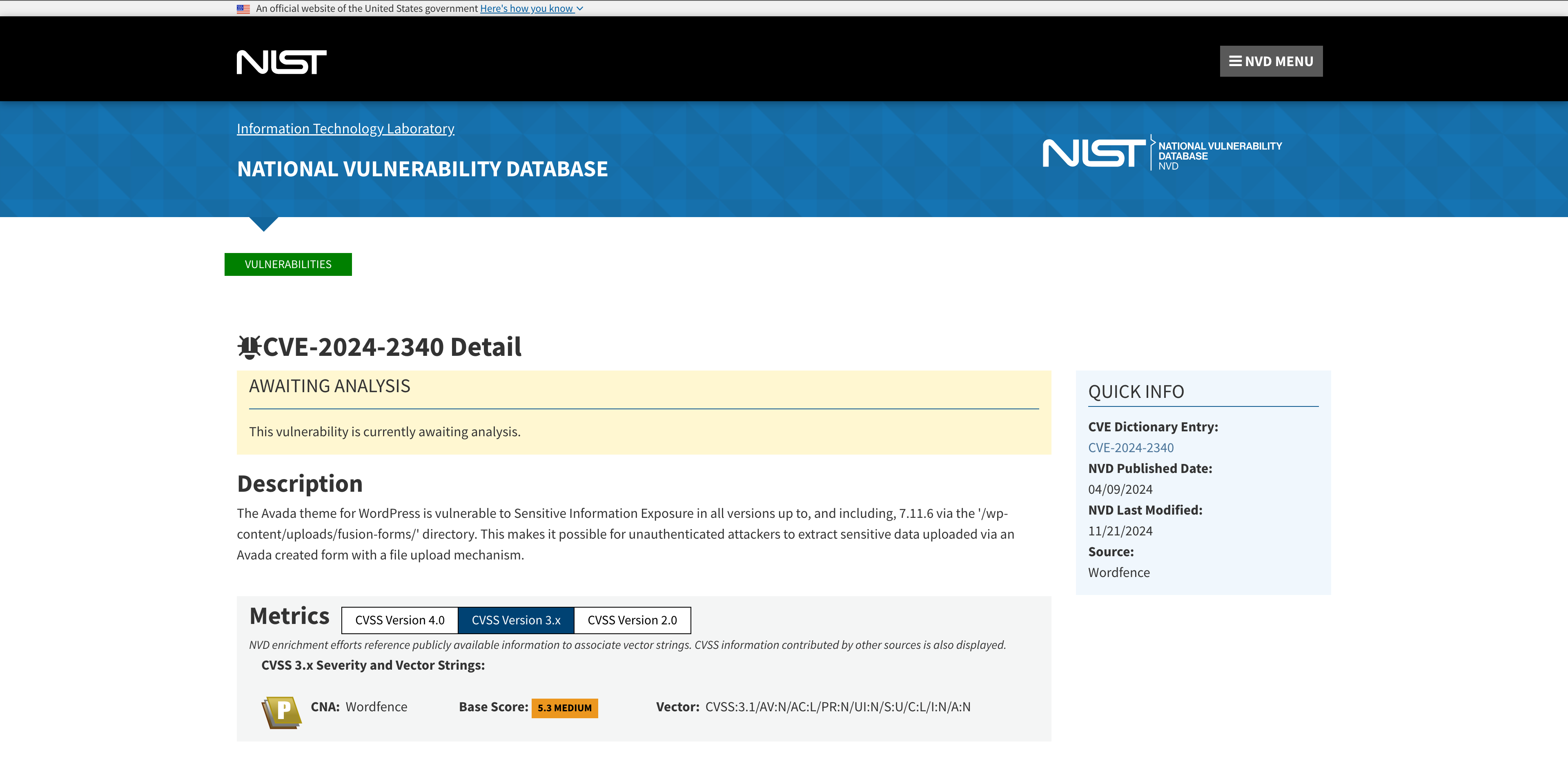

Empfehlenswerte Werkzeuge für das CVE-Monitoring:

- WPScan Vulnerability Database

- National Vulnerability Database (NVD)

- WordPress Security RSS Feed

- Automatisierte Scanner-Lösungen

Unsere Empfehlung: WordFence CLI

Ein besonders leistungsfähiges Tool für das CVE-Monitoring ist die WordFence Command Line Interface (CLI). Diese ermöglicht:

- Automatisierte Sicherheitsscans über die Kommandozeile

- Integration in CI/CD-Pipelines

- Batch-Scanning mehrerer WordPress-Installationen

- Detaillierte Sicherheitsberichte im JSON-Format

- Einfache Integration in bestehende Monitoring-Systeme

Die WordFence CLI eignet sich besonders für Agenturen und Unternehmen, die mehrere WordPress-Installationen verwalten und ihr Sicherheitsmonitoring automatisieren möchten.

Fazit und Ausblick

CVE-Monitoring ist keine einmalige Aufgabe, sondern ein kontinuierlicher Prozess, der ständige Wachsamkeit und Anpassung erfordert. Die Investition in ein systematisches Monitoring mag zunächst aufwändig erscheinen, zahlt sich jedoch langfristig durch verschiedene Faktoren aus. Neben den offensichtlichen Vorteilen wie der Vermeidung von Sicherheitsvorfällen ergeben sich auch positive Nebeneffekte: Teams entwickeln ein besseres Verständnis ihrer Systemlandschaft, Prozesse werden standardisiert und dokumentiert, und das allgemeine Sicherheitsbewusstsein steigt.

Die zunehmende Automatisierung und KI-gestützte Analysetools werden das CVE-Monitoring in Zukunft noch effektiver machen. Machine Learning Algorithmen können bereits heute Muster in Angriffsvektoren erkennen und potenzielle Bedrohungen vorhersagen, bevor sie akut werden. Dennoch bleibt der menschliche Faktor in der Bewertung und Priorisierung von Sicherheitsrisiken unerlässlich. Die Kombination aus technologischer Innovation und menschlicher Expertise wird auch in Zukunft den Schlüssel zu erfolgreichem Sicherheitsmonitoring darstellen.

Handlungsempfehlungen

Die Implementierung eines erfolgreichen WordPress CVE-Monitorings erfordert einen strukturierten Ansatz und das Engagement aller Beteiligten. Die folgenden Handlungsempfehlungen basieren auf bewährten Praktiken und können als Grundlage für die Entwicklung einer maßgeschneiderten Monitoring-Strategie dienen.

Abschließend die wichtigsten Schritte für ein erfolgreiches WordPress CVE-Monitoring:

- Etablierung eines systematischen Monitoring-Prozesses

- Integration automatisierter Überwachungstools

- Regelmäßige Schulung der verantwortlichen Mitarbeiter

- Dokumentation aller Sicherheitsvorfälle

- Kontinuierliche Anpassung der Sicherheitsstrategie

Die Sicherheit einer WordPress-Installation ist nur so gut wie ihr schwächstes Glied. Ein umfassendes CVE-Monitoring hilft dabei, diese Schwachstellen frühzeitig zu erkennen und zu beseitigen. Der Aufwand für die Implementierung und Pflege eines solchen Systems mag zunächst hoch erscheinen, ist aber im Vergleich zu den potenziellen Kosten eines erfolgreichen Angriffs verschwindend gering. Unternehmen, die in ihr Sicherheitsmonitoring investieren, schaffen damit nicht nur technische Voraussetzungen für einen sicheren Betrieb, sondern etablieren auch eine Sicherheitskultur, die langfristig zum Unternehmenserfolg beiträgt.